Cacher les informations de configuration

Saviez-vous que la majorité des sites que vous visitez peuvent, grâce aux informations données par votre navigateur, connaître une partie de la configuration de votre système ? En effet, chaque ser...

Lire plusTestez la sécurité de votre PC !

Véritables portes d'accès de votre machine, les ports ont des services associés par défaut et peuvent utiliser différents protocoles. Les trojans, tout comme les logiciels dits "classiques" ouvrent...

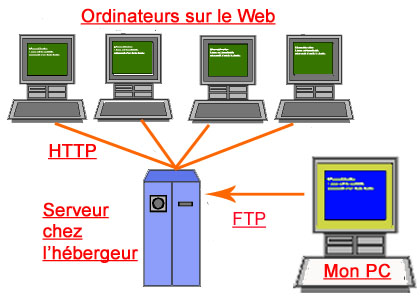

Lire plusLes protocoles Internet

Les protocoles Internet servent à définir de quelle façon vont être envoyées les données. Plusieurs types de dialogues sont utilisés. Le protocole "TCP" : ( Transmission Control Protocol ). Il fai...

Lire plusEn informatique, le flooding c’est quoi ?

Le flooding informatique : c'est simplement le fait d'inonder une machine ciblée dans le but de bloquer ou gêner son fonctionnement. L'action de flooding peut être effectuée de diverses manières : ...

Lire plusHoax ! vérifiez l’information avant de la partager

Sans le savoir, vous en avez déjà peut-être été victime ! De nombreuses informations circulent sur le web... De réseaux sociaux aux emails, en passant par les forums, les boites de messageries inst...

Lire plusComment supprimer les spywares ?

Les spywares, peut avoir différentes missions : collecter des informations sur vos habitudes de surf voir quelle utilisation vous faites de votre ordinateur vous cibler géographiquement bre...

Lire plusLes spywares, adwares… et autres nuisances informatiques

Les spywares (ou espiogiciels) sont par définition des logiciel intrusifs. Tellement intrusifs que les utilisateurs en hébergent sans même s'en rendre compte. Le problème provient du fait que de nombr...

Lire plus